OctoPrint publikuje przewodnik jak zabezpieczyć zdalny dostęp do swojej drukarki 3D

OctoPrint to jeden z najpopularniejszych serwisów pozwalających na zdalny dostęp i podgląd naszej drukarki 3D, przy pomocy dowolnej przeglądarki internetowej. Ma to szczególne znaczenie wówczas, kiedy nie jesteśmy w stanie nadzorować jej osobiście. Twórcy tego popularnego hosta, reagując na artykuł o niebezpieczeństwach związanych z posiadaniem niechronionego interfejsu, opublikowali przewodnik w jaki sposób skutecznie go zabezpieczyć.

Artykuł o potencjalnych zagrożeniach dostępnych w sieci drukarek 3D opublikowany został przez twórców serwisu Internet Storm Center (ISC). Zajmują się oni przede wszystkim bezpieczeństwem online oraz wyszukiwaniem potencjalnych destrukcyjnych aktywnościach, które mu zagrażają. W tekście opisano potencjalny atak na niezabezpieczoną drukarkę 3D połączoną z OctoPrint.

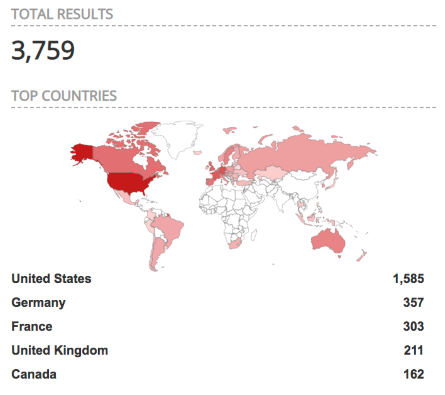

Z przeprowadzonych analiz wynika, że blisko 3.759 podłączonych do serwisu urządzeń posiada wyłączoną konieczność uwierzytelniania i bez większych problemów można się z nimi połączyć. Dla zwykłego użytkownika wiadomość taka nie robi większego wrażenia, ponieważ jakie zagrożenie może się z tym wiązać? Nikt przecież nie ukradnie naszej drukarki 3D, a dostęp do informacji o drukowanym przez nas najnowszym modelu wazonu nie spowoduje krachu na lokalnej giełdzie.

Nieco inaczej wygląda sytuacja firm zajmujących się usługowym drukiem 3D. Wyciek informacji o aktualnie wykonywanych projektach, które stanowią własność intelektualną zleceniodawcy, może wiązać się z bardzo poważnymi konsekwencjami finansowymi.

Podstawową przyczyną potencjalnych problemów jest niezwracanie uwagi na informacje zawarte w kreatorze konfiguracji OctoPrint. Część użytkowników wyłącza podczas tego procesu sugerowane funkcje bezpieczeństwa. Zgodnie z przewodnikiem mamy co najmniej trzy sposoby na skuteczne zabezpieczenie dostępu do naszej drukarki 3D. Pierwszym i najlepszym z nich jest instalacja i konfiguracja wtyczek. Na kolejnych miejscach znajdziemy natomiast konfigurację VPN oraz odwrotnego serwery proxy.

Szczegółowe informacje na temat ustawiania tych zabezpieczeń można znaleźć we wspomnianym przewodniku.

Źródło: www.all3dp.com